El ciberataque global causado por el gusano informático #Wannacry ha puesto de manifiesto las vulnerabilidades en materia de ciberseguridad de infraestructuras críticas y empresas. Este tipo de ataques informáticos basados en la extorsión económica son una de las principales amenazas que tendrán que hacer frente empresas y usuarios en los próximos años, especialmente con el desarrollo de la Internet de las Cosas.

En esta entrevista Samuel Expósito, jefe de línea de Ciberseguridad de la unidad de IT Security de Eurecat, analiza los principales riesgos y ofrece recomendaciones para proteger la ciberseguridad de empresas y usuarios.

¿Por qué se utiliza el ransomware contra las empresas?

El ransomware es un tipo de ataque informático basado en la extorsión. El objetivo no es conseguir información confidencial de las empresas, sino «secuestrarla» y pedir dinero a cambio. Para ello, se ataca al eslabón más débil de la seguridad de una empresa: el trabajador.

¿Cuál es la técnica más utilizada para provocar este tipo de ataques?

Se envían correos electrónicos con documentos adjuntos maliciosos que una vez abiertos inician un proceso de cifrado del disco duro. Los ransomwares más sofisticados no sólo cifran el disco duro de la máquina de la víctima. También lo hacen con las unidades compartidas que estén conectadas en ese momento.

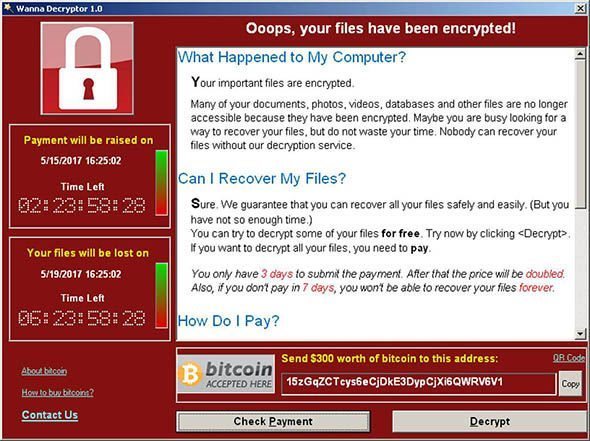

Al final del proceso, al usuario sólo se le muestra una ventana con una dirección de bitcoins donde se solicita un pago. El cifrado utilizado es muy robusto. Por lo tanto, si se quieren recuperar los datos sólo hay dos opciones: restaurar una copia de seguridad o hacer el pago.

Una pantalla de ransomware de demanada de bitcoins

¿Qué particularidad tiene el ransomware utilizado estos días para atacar infraestructuras críticas y empresas?

Este ransomware es una variante más avanzada del ataque clásico. Tiene la peculiaridad de que es un gusano, no un virus. La diferencia fundamental entre virus y gusano en el ámbito de la seguridad informática es que el gusano está programado para propagarse automáticamente sin la ayuda de un usuario.

En este caso, se ha utilizado una vulnerabilidad de Windows que fue publicada en el mes de marzo. Todos los ordenadores de la misma red local de la víctima inicial que no hubieran aplicado las mejoras en seguridad publicadas por Microsoft Windows eran vulnerables y susceptibles de ser infectadas.

¿Por qué es uno de los principales métodos para atacar empresas?

La pérdida de datos puede suponer un golpe muy fuerte en el balance de una empresa, y esto es una realidad que conocen los atacantes. Por lo tanto, la técnica del ransomware se convierte en un ataque altamente efectivo en caso de infectar una máquina importante y no tener copia de seguridad.

Es muy rentable en caso de éxito y seguro, ya que el atacante se cubre muy bien las espaldas con el anonimato que proporciona la Deep web y las transacciones de bitcoins.

¿Por qué se pide un pago en bitcoins?

Se trata de transacciones difíciles de rastrear y por eso es habitual en casos de ransomware. El sistema de bitcoins permite que cualquier transacción sea pública y visible para todo el mundo, pero no vincula con facilidad emisores y receptores en la vida real. Además, una vez se realiza el pago, el atacante puede quedarse los bitcoins, cambiar sus bitcoins por otras monedas, o comprar activos con esta moneda.

¿Qué medida debemos tomar para protegernos de ataques similares?

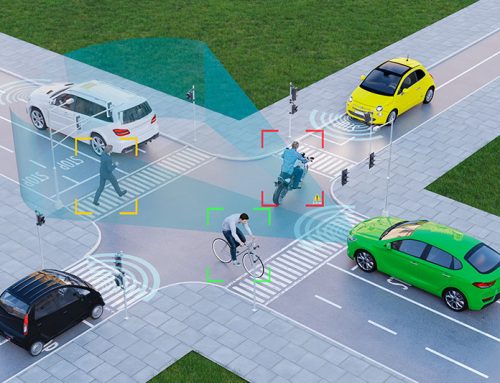

Ahora está sucediendo en ordenadores. Pero el ransomware ya se utiliza en móviles y en 2 años se atacarán objetos IoT.

Aunque es complicado protegernos de este tipo de ataques, hay que prevenirlos siguiendo las normas básicas de seguridad. También es necesario que el fabricante garantice un mantenimiento continuo del dispositivo.

¿Cuáles son las principales afectaciones de seguridad en objetos conectados?

Normalmente la privacidad de la persona es la que queda vulnerada. Sin embargo, en casos de cerraduras electrónicas o persianas automáticas, se pueden dar robos y/o daños materiales.

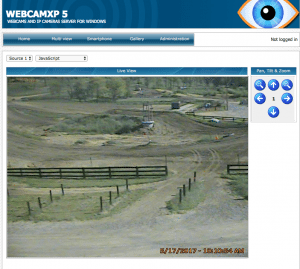

Ya se han dado casos de televisiones con cámara para videoconferencia donde la privacidad de los usuarios ha sido completamente violada. O también cámaras de vigilancia a las que todo el mundo puede acceder e incluso controlar.

Ejemplo de una cámara de videovigilancia hackeada

Los usuarios deben seguir las recomendaciones de seguridad básicas ofrecidas por el fabricante como cambiar la contraseña.

¿Crees que la industria está preparada para hacer el cambio?

El usuario que compra un producto confía en que este dispositivo sea seguro y que haya pasado una auditoría de calidad y de seguridad. Y eso no siempre es cierto. En Europa todos los productos pasan un test de calidad y durabilidad mínima. Hay pocas empresas que validen que cuando un producto sale al mercado lo haga con un nivel mínimo de seguridad.

Pero esto cambiará durante los próximos años, ya que cada vez hay más dispositivos conectados y se necesitará una relación de confianza mínima. Es necesario hacer este cambio.